Рыбалка сетями. Ловля Кеты верховыми сетями. на Амуре 2016г.. salmon Fishing. Сети на кету

Сети и сети полотна на зубатку горбушу кету

Объявление находится в архиве и может быть неактуальным

Сети и сетиполотна на зубатку киту горбушу

кЕта, а не кИта

Ну и ладно!!!

de_burgh 17 апреля 2016У КЕТОВОЙ СЕТИ КАКАЯ ТОЛЩИНА ЛЕСКИ?

0,52!!! Отличная!!!

live7171 18 апреля 2016Цена на сеть кетовую? Размеры дл.ш.высота.

леска 0,52 ячья 70 высота 6 длина 50 13500р леска 0,52 ячья 70 высота 5 длина 30 10000р

колка1980 20 апреля 2016Сетки уже насажены или просто чисто сетка, которую нужно насадить?

Есть и насаженые есть и сетеполотна!!!! те что с наплавами насажение!!!! Полотна не насаженые 6тр!!!

de_burgh 6 мая 2016у сетеполотна на кету сколько длина, посадка, ячея ну и цена канеш?)

Посадка 6 длина 100 ячья 65 есть 70 цена 6-6,5т р!!!

Показать все комментарииЗадать вопрос

market.sakh.com

лов кеты на сети Лучшее видео смотреть онлайн

2 г. назад

Рыбалка сетямиРыбный промысел, лосося (осенней Кеты). в реке Амур, Хабаровский край. Рыбалка ведётся по Лице...

10 мес. назад

Лов Кеты на ставные сети у моря, в устье горной реки.

2 г. назад

Рыбалка сетями. Ловля кеты на Амуре, осеннея рыбалка на лосося, сентябрь 2016г. salmon fishing Хотите зарабатывать...

2 г. назад

Рыбалка сетями. Хотите зарабатывать на YouTube и получать рекомендации, дельные советы по развитию своего...

2 г. назад

Рыбалка сетями, в этот рас не удачная, бывает и так! Холодно и мокро, и рыба не клюёт она, что дура что-ли !,...

2 нед. назад

Привет друзья подписчики и просто зрители, предлагаю вам посмотреть продолжение ролика про изготовление...

2 г. назад

Рыбалка, сплавными сетями на Амуре. Осенний ход кеты. Лов ведётся по лицензии верховой сетью, длинной около...

1 г. назад

Жаберные сети на побережье Камчатки. Не обернется ли это новой экологической катастрофой?

4 г. назад

Видеоролик посвящен рыбакам Амура. Рыболовный интернет клуб "Приключения рыбака" - это некоммерческое...

3 г. назад

Камчатка. Кета на спиннинг.

1 г. назад

Инопланетяне, не оценивайте громадную Россию, как Ваш загазованный дворик мегаполиса с несколькими чахлым...

3 г. назад

2014 год, Кола, 5 июня.

4 мес. назад

Рыбалка на сети река Тунгуска.

3 г. назад

На Амуре в самом разгаре путина. У Комсомольска завершается основной ход кеты. На одном из лицензионных...

3 г. назад

Документальный фильм Дмитрия Щугорева.

5 г. назад

Для блога http://nature-pict-and-sound.com - Первая часть видео рассказов о том, как добывают красную рыбу и красную икру.

luchshee-video.ru

Ловля Кеты | Fitweb

Лов кеты сетью

ловля кеты с берега

ловля кеты видео

Рыбалка сетями

Лов лосося сетью

рыбалка на сети

рыбалка сетями

Ловля кеты на Амуре

Лов кеты на Амуре

Хабаровский край

Дальний Восток

Вести-Хабаровск

ловля кеты на блесну

рыболовный сеть купить

рыболовный сеть

рыбалка сетями видео

рыбалка на сетки

рыбалка на кету

ловля кеты в море

ловля кеты на сахалине

разделка икры

red caviar. fishing for salmon

рыбалка в море

кета серебрянка

рыбалка на кету в проливе

рыбалка на кету в море

морская рыбалка

охотское море

Kuril Islands (Island Group)

fitweb.me

Как ловят кету неводом? | Мир вокруг нас

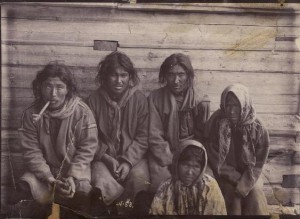

На втором острове в августе 1969 года оказалась бригада ленинградского студенческого отряда из 8 человек. В их составе был и я.

На этом острове в селе Байдуково в то время был рыболовецкий колхоз. Мы были приняты в бригаду неводного лова. Нас дополнили шестью местными жителями, дали 600-метровый невод и два кунгаса (местные лодки) — неводник и рыбницу. Кета (вид семейства лососевых) в тех местах идет вдоль северного берега острова с 15 августа по 15 сентября.

По утрам, обрядившись в ярко-оранжевый рыбацкий костюм и болотные сапоги, мы шли на берег и рассаживались на кунгасе-неводнике по местам гребцов. Местные устраивались на корме, где был уже сложен невод. Пятовый конец (тонкий канат) невода закреплялся на столбе, на берегу, и мы отчаливали.

Неводник двигался по определенной траектории, постепенно сбрасывая невод. За нами на поверхности моря покачивалась цепь балбер (поплавков). Окончание невода загибалось глаголем. Если его правильно забросить, то рыба, утыкаясь в невод при прямом ходе, закручивается и назад в море уже не выйдет. Тоневый конец от глаголя тянулся к берегу. Здесь высаживались, ждали когда зайдет рыба, и вся бригада (без одного на пятовом конце) из 13 человек впрягались в этот канат. Дальше как в сказке: тянем-потянем — вытянуть не можем. Но постепенно вытягивали. Как только невод подходил к берегу, образовывалась тонь с «кипящим» стадом кеты.

В тонь вводили кунгас-рыбницу, в который ручками из моря грузили рыбу. Надо сказать, что кета — рыба крупная, верткая и сильная. Голыми руками, если есть глубина, ее поймать невозможно. Поэтому надевали нитяные перчатки, заходили по колено в воду и по мере притонения ловили рыбку — и в кунгас, ловили — и в кунгас, ловили — и в кунгас… Пока всю не вычерпывали. Рыбницы по мере заполнения отправляли на буксире за мотолодкой на рыбзавод на переработку. И так весь световой день.

До этого мы, ленинградцы, лосося видели только в виде просвечивающих ломтиков на бутербродах, да и то не все. А тут руками — и в кунгас… После такой «рыбалки» рыбку на удочку я уже не ловил!

Свободный человек тут же разделывал пару-тройку самок, освобождал икру от ястыков и делал пятиминутку. Двух бутербродов с маслом и двухсантиметровым слоем красной икры вполне хватало для восстановления сил. Иногда на костре делали и шашлыки из брюшек кеты на палочках.

И так четыре недели подряд без выходных. В результате я заработал на свадьбу и привез рюкзак соленой кеты, банку икры и гору впечатлений, которыми делюсь с окружающими всю жизнь.

Есть еще лов лососевых с помощью заездка. В таком случае по траектории невода забиваются сваи и в районе глаголя устраиваются подъемные сети, которыми рыба и вычерпывается. В неводе кета не путается — нитка толстая. Браконьеры и по лицензии для личного потребления такую рыбу ловят на сетку-путанку. Так промышляют уже на реках, по которым лососевые идут на нерест. В верховьях на порогах мы ее били даже геологическими молотками за отсутствием сетки.

Кушать захочешь — поймаешь!

shkolazhizni.ru

Рыбалка сетями. Ловля Кеты верховыми сетями. на Амуре 2016г.. salmon Fishing

Видео о рыбалке | Ловля амура | Рыбалка сетями. Ловля Кеты верховыми сетями. на Амуре 2016г.. salmon FishingПредставляем Вашему вниманию видео на тему: "ловля кеты сетями на амуре". Для каждого любителя рыбалки в нем найдется что-то новое и познавательное. Данное видео вполне может стать источником интересных решений в вопросах рыбной ловли и всего, что с ней связано.

|

Другие видео из категории "Ловля амура":

Sandro. Река Амур и дальневосточная касатка

Sandro. Река Амур и дальневосточная касатка Щука на блесну в начале ноября 2016

Щука на блесну в начале ноября 2016 Пьяная Кукуруза для ловли Амура и Карася! Простая Ферментация!

Пьяная Кукуруза для ловли Амура и Карася! Простая Ферментация! Ловля рыбы на молодой камыш.Рыбалка.Fishing

Ловля рыбы на молодой камыш.Рыбалка.Fishing Вести-Хабаровск. Соревнования по спортивной рыбалке в Комсомольске-на-Амуре

Вести-Хабаровск. Соревнования по спортивной рыбалке в Комсомольске-на-Амуре Ловля Черного леща на Амуре+Ауха

Ловля Черного леща на Амуре+Ауха АМУР. р. Понура. Фрикцион не подвел :) Рыбалка, ловля амура, насадка- кукуруза. Fishing

АМУР. р. Понура. Фрикцион не подвел :) Рыбалка, ловля амура, насадка- кукуруза. Fishing- Ловля тайменя на таежной реке. Рыбалка в Сибири.

Фидерная ловля на реке Амур

Фидерная ловля на реке Амур Алексей ФАДЕЕВ волосяная оснастка при ловле на фидер

Алексей ФАДЕЕВ волосяная оснастка при ловле на фидерИнтересное

загрузка...

Ссылки по теме "ловля кеты сетями на амуре"

- Рыбалка сетями. Ловля Кеты, на Амуре напловной сетью 2016, Fishing for salmon in the Amur network - Duration: 16:17. Fisherman DV. 27 RUS 7,706 views.Рыбалка сетями поздней осенью на Амуре с лодки ПВХ FLINC 360 - Duration: 15:57. https://www.youtube.com/watch?v=ib3hDl2bzJ4

- Рыбалка сетями, Лов кеты на Амуре сетям, Конц хода рыбы долавливаем последние хвосты, в сам ход было реально не до съёмок, но рыбу у нас ловят именно так. https://www.youtube.com/watch?v=uX5BeKX6XZc

- Рыбалка сетями. Ловля кеты на Амуре, осеннея рыбалка на лосося, сентябрь 2016г. salmon fishing Хотите зарабатывать на YouTube и получать рекомендации... https://www.youtube.com/watch?v=ljiRxgcee8U

- Хотите зарабатывать на YouTube и получать рекомендации, дельные советы по развитию своего канала, подключайтесь к партнёрской программе AIR! https://www.youtube.com/watch?v=kMcVOCVmviE

- Ловля Кеты верховыми сетями. на Амуре 2016г.. salmon Fishing. сети, сети кругом сети. Здесь рыба ЕСТЬ!!! Амур 16кг...Река Или...Рыбалка мечты! ЭПИК! Ловля Кеты на Амуре,Хабаровский край.Зачетный АМУР на осенней рыбалке. Погоня за браконьерами. Ловля кеты на Амуре, осеннея рыбалка на лосося, сентябрь 2016г. salmon fishing. Сезонный промысловый лов кеты в Амуре. Нереально много рыбы, Браконьеры им просто завидуют http://www.nofollow.ru/video.php?c=uX5BeKX6XZc

- Рыбный промысел, лосося (осенней Кеты). в реке Амур, Хабаровский край. Рыбалка ведётся по Лицензии, Амур одна из немногих рек в России где разрешён лов рыбы сетью при наличии лицензии на вылов!Ловля Кеты верховыми сетями. на Амуре 2016г.. salmon Fishing. Рыбалка на Печоре. Рыбацкие избы. Ловля на сети (часть 1). Здесь рыба ЕСТЬ!!! Амур 16кг...Река Или...Рыбалка мечты! http://www.nofollow.ru/video.php?c=4OcXhag0Xx4

- Рыбалка сетями, Лов кеты на Амуре сетям, Конц хода рыбы долавливаем последние хвосты, в сам ход было реально не до съёмок, но рыбу у нас ловят именно так. http://1c-b.pp.ua/watch/uX5BeKX6XZc/lov-kety-na-amure-lovlya-lososya-2016-fishing-for-salmon-in-the-amur-networks.html

- Рыбалка сетями. Лов Кеты, на Амуре с лодки ПВХ сплавной сетью. Russian SALMON.Ловля кеты. Как засолить красную рыбу - малосольная сёмга, форель, горбуша, кета. Рыбалка на Амуре (Конь Касатка Плеть )Супер Клёв. Как Браконьеры Бросают Свои Снасти с Осетрами / Poachers Russia. Диалоги о рыбалке Кета часть2. http://www.nofollow.ru/video.php?c=mJ1pfcNJSeg

- Рыбалка сетями по первому льду, на лодке ПВХ. Flinc 360. Рыбалка сетями, Ловля кеты на Амуре, сплавной сетью 2016. Fishing for salmon in the Amur networks.Рыбалка сетями поздней осенью на Амуре с лодки ПВХ FLINC 360. Рыбалка на хищника с лодки, закрываю браконьерской сетью. http://genby.ru/tv.php?c=vpEQa60e3YU

- Рыбалка сетями, Лов кеты на Амуре сетям, Конц хода рыбы долавливаем последние хвосты, в сам ход было реально не до съёмок, но рыбу у нас ловят именно так. В тему. ☞КРУПНЫЙ УЛОВ Подледная Рыбалка Лесочными Сетями. Большой улов Ловля КЕТЫ на сеть 2013 That's the real catch of chum salmon Fishing on the network. Ловля Кеты на Амуре,Хабаровский край. Рыбоохрана и рыбаки Амура. http://genby.ru/tv.php?c=uX5BeKX6XZc

Навигация

Категории

Навигация

video.fishingwiki.ru

Кету в Амуре ловят варварскими методами, часть рыбы дохнет в сетях

В Николаевске-на-Амуре кету ловят варварским способом – лосось, которого в этом году и так мало, задыхается в сетях. Таким мнением с корреспондентом портала «Губерния» поделился житель краевой столицы, друг которого отправился на путину по контракту и снял работу рыбаков на видео. Кету в устье Амура они добывают при помощи ловушек: реку частично перегораживают частоколом, на который крепят сети, а затем рыбу, попавшую в западню, вытягивают неводами. Такой способ на рыбацком сленге называется «заездок». Как сообщили в краевом комитете рыбного хозяйства после просмотра записи, рыбаки, работая без страховки и спасательных жилетов, рискуют сорваться с помоста и утонуть.

Хабаровчанин Кирилл Лавров сообщил, что видеозапись была сделана 20 дней назад.

«Друг приехал с путины на днях. Он рассказал, что рыболовы, чтобы поймать кету, строят на берегу рыбацкую ловушку − заездок. И таких ловушек по берегу более 20. Несчастная рыба задыхается во время подъема невода и бьется в нем с товарищами по несчастью несколько часов. Я думаю, из-за таких варварских способов часть улова дохнет и не добирается до Хабаровска. Друг сказал, что больше он на путину никогда не поедет», − заявил Кирилл Лавров.

В комитете рыбного хозяйства объяснили, что способ ловли, о котором идет речь, вполне законен. При этом в ведомстве отметили, что рыбаки явно нарушают требования безопасности.

«Действительно, на видео рыбаки добывают рыбу разрешенным способом. Если у них есть лицензия и необходимые сопроводительные документы, нарушения закона здесь нет. Заездок как способ рыболовства известен еще с древних времен и, как видно на записи, актуален и сейчас. Тут дело в другом: мужчины подвергают свое здоровье и даже жизнь опасности, работая без страховочных тросов и спасательных жилетов. Во время подъема улова они могут сорваться с помоста, упасть прямо в гущу бьющейся в неводе рыбы и утонуть. Безопасностью рыбаков должно заниматься руководство рыболовецкого предприятия», − рассказал зампред комитета рыбного хозяйства Минприроды Хабаровского края, начальник отдела водных биоресурсов и рыболовства Сергей Андрющенко.Напомним, улов рыбы лососевых пород в этом году небогат. Основная партия товара по проекту «Доступная рыба» попадет на прилавки магазинов во время осенней путины, которая начнется в третьей декаде августа.

www.gubernia.com

Трёхуровневая модель сети и технологии VLAN, DHCP, OSPF, STP, SNMP, ACL, NTP на Cisco и D-link / Хабр

Статья поможет новичкам понять как настраивать оборудование Cisco и D-Link в трёхуровневой модели сети. Конфигурация, представленная тут, не является эталонной или базовой — она для примера и понимания сути вещей, т.к. для каждого сетевого решения применяются свои параметры и технологии.Теория трёхуровневой модели

Рассмотрим следующую схему трёхуровневой иерархической модели, которая используется во многих решениях построения сетей: Распределение объектов сети по уровням происходит согласно функционалу, который выполняет каждый объект, это помогает анализировать каждый уровень независимо от других, т.е. распределение идёт в основном не по физическим понятиям, а по логическим.Базовый уровень (Core)

На уровне ядра необходима скоростная и отказоустойчивая пересылка большого объема трафика без появления задержек. Тут необходимо учитывать, что ACL и неоптимальная маршрутизация между сетями может замедлить трафик. Обычно при появлении проблем с производительностью уровня ядра приходиться не расширять, а модернизировать оборудование, и иногда целиком менять на более производительное. Поэтому лучше сразу использовать максимально лучшее оборудование не забывая о наличии высокоскоростных интерфейсов с запасом на будущее. Если применяется несколько узлов, то рекомендуется объединять их в кольцо для обеспечения резерва. На этом уровне применяют маршрутизаторы с принципом настройки — VLAN (один или несколько) на один узел уровня Distribution.Уровень распространения (Distribution)

Тут происходит маршрутизация пользовательского трафика между сетями VLAN’ов и его фильтрация на основе ACL. На этом уровне описывается политика сети для конечных пользователей, формируются домены broadcast и multicast рассылок. Также на этом уровне иногда используются статические маршруты для изменения в маршрутизации на основе динамических протоколов. Часто применяют оборудование с большой ёмкостью портов SFP. Большое количество портов обеспечит возможность подключения множества узлов уровня доступа, а интерфейс SFP предоставит выбор в использовании электрических или оптических связей на нижестоящий уровень. Также рекомендуется объедение нескольких узлов в кольцо. Часто применяются коммутаторы с функциями маршрутизации (L2/3) и с принципом настройки: VLAN каждого сервиса на один узел уровня Access.Уровень доступа (Access)

К уровню доступа непосредственно физически присоединяются сами пользователи. Часто на этом уровне трафик с пользовательских портов маркируется нужными метками DSCP. Тут применяются коммутаторы L2 (иногда L2/3+) с принципом настройки: VLAN услуги на порт пользователя + управляющий VLAN на устройство доступа.Практическое применение сетевых технологий в трёхуровневой модели

При рассмотрении следующих технологий используется оборудование уровня ядра и распределения Cisco Catalyst, а для уровня доступа — D-Link DES. На практике такое разделение брендов часто встречается из-за разницы в цене, т.к. на уровень доступа в основном необходимо ставить большое количество коммутаторов, наращивая ёмкость портов, и не все могут себе позволить, чтобы эти коммутаторы были Cisco.Соберём следующую схему: Схема упрощена для понимания практики: каждое ядро включает в себя только по одному узлу уровня распределения, и на каждый такой узел приходится по одному узлу уровня доступа.

На практике при больших масштабах сети смысл подобной структуры в том, что трафик пользователей с множества коммутаторов уровня доступа агрегируется на родительском узле распределения, маршрутизируется или коммутируется по необходимости на вышестоящее ядро, на соседний узел распределения или непосредственно между самими пользователями с разных узлов доступа. А каждое ядро маршрутизирует или коммутирует трафик между несколькими узлами распределения, которые непосредственно включены в него, или между соседними ядрами.

VLAN — Virtual Local Area Network VLAN — это логическое разделение сети на независимые группы хостов. Благодаря использованию VLAN можно осуществить следующие вещи:- разделить одно физическое устройство (коммутатор) на несколько логических по уровню L2

- если назначить подсети различным VLAN'ам, то хосты подключенные в одно и тоже устройство (содержащее несколько VLAN'ов) будут иметь различные подсети, также можно хосты с разных устройств объединять в одни подсети

- сегментация трафика VLAN'ами приводит к образованию независимых широковещательных доменов, тем самым уменьшая количество широковещательного трафика на сети в целом

- разделение трафика на VLAN'ы также обеспечивает безопасность между разными сетями

Распределим VLAN'ы по схеме: Начнём с уровня доступа. На коммутаторе DES_1 (D-Link) создадим VLAN 100 для управления:create vlan 100 tag 100

Добавим его тегированным на 25 порт:config vlan 100 add tagged 25

Лучше запретить управляющий VLAN на портах (1-24), к которым подключаются пользователи:config vlan 100 add forbidden 1-24

Дефолтный VLAN устройства удалим:config vlan default delete 1-26

Поставим IP адрес коммутатора в управляющий VLAN:config ipif System vlan 100 ipaddress 172.16.0.2/24 state enable

Пропишем шлюз, которым будет являться логический интерфейс устройства на вышестоящем уровне распределения:create iproute default 172.16.0.1 1

Создадим VLAN 500, в котором предоставляется сервис DHCP (сам DHCP сервер будет находиться на уровне распределения) и сделаем его нетегированным на пользовательских портах (1-24) и тегированным на аплинке (25):create vlan 500 tag 500 config vlan 500 add untagged 1-23 config vlan 500 add tagged 25

На DES_2 все те же настройки, кроме IP адреса (172.16.1.2) и шлюза (172.16.1.1).

Теперь перейдём к уровню распределения. Настраиваем Cat_1. Если мы используем коммутатор Catalyst, то VLAN'ы создаются в режиме конфигурации (conf t) следующим образом:Vlan <список VLAN’ов через запятую>

Предварительно лучше VTP переключить в прозрачный режим:vtp mode transparent

Необходимо создать три VLAN'а: управление узлами доступа – VLAN 100, для связи между Cat_1 и Core_1 — VLAN 20 и у нас один узел доступа на каждый уровень распределения, поэтому для сервиса DHCP создаётся один VLAN – 500, на реальной сети нужно на каждый коммутатор доступа по своему VLAN'у с DHCP:Vlan 100,20,500

Добавим VLAN 20 на интерфейс (gi 0/1), к которому подключено ядро. Входим в режим конфигурации:Cat_1#conf t

Конфигурация интерфейса gi 0/1:Cat_1(config)#int gigabitEthernet 0/1

Указываем использование стандарта 802.1Q:Cat_1(config-if)#switchport trunk encapsulation dot1q

Переводим порт в режим транка:Cat_1(config-if)#switchport mode trunk

Добавляем VLAN:Cat_1(config-if)#switchport trunk allowed vlan 20

Если на порту уже есть какие-то VLAN'ы, то необходимо использовать команду: switchport trunk allowed vlan add <список VLAN’ов>, т.к. если не указать add, то уже существующие VLAN’ы пропадут. Теми же командами добавляем VLAN’ы 100, 500 на gi 0/2 к которому подключен DES_1.

Для конфигурации сразу нескольких интерфейсов одновременно можно делать так:Cat_1(config)#int range gigabitEthernet 0/2-3

Укажем сеть для управления уровнем доступа:Cat_1(config)#int Vlan100 Cat_1(config-if)#ip address 172.16.0.1 255.255.255.0

Укажем IP для Cat_1:Cat_1(config)#int Vlan20 Cat_1(config-if)#ip address 10.10.0.2 255.255.255.248

Cat_2 настраиваем так же, только меняем адреса в VLAN'ах 100 и 20. VLAN 100 – 172.16.1.1 255.255.255.0, VLAN 20 – 10.20.0.2 255.255.255.248 На Core_1 создаём VLAN’ы 10 и 20, добавляем 10 на gi 0/1, куда подключен Core_2 и 20 на интерфейс gi 0/2, к которому подключен узел уровня распределения, ставим IP адреса: VLAN 10 – 10.0.0.1 255.255.255.248, VLAN 20 – 10.10.0.1 255.255.255.248. На Core_2 создаём также VLAN’ы 10 и 20, добавляем 10 на gi 0/1, куда подключен Core_1 и 20 на интерфейс gi 0/2, к которому подключен Cat_2, ставим IP адреса: VLAN 10 – 10.0.0.2 255.255.255.248, VLAN 20 – 10.20.0.1 255.255.255.248.

DHCP — Dynamic Host Configuration Protocol DHCP – это клиент-серверный протокол для автоматической настройки IP адреса и других параметров у хоста сети. В роли DHCP сервера будет выступать уровень распределения. В клиентском VLAN'е 500 создадим DHCP пул с сетью 192.168.0.0 255.255.255.224 для Cat_1 и 192.168.1.0 255.255.255.224 для Cat_2. Настраиваем Cat_1. Указываем DHCP пул:Cat_1(config)#ip dhcp pool Vlan500Указываем сеть, из которой будут выдаваться адреса:Cat_1(dhcp-config)#network 192.168.0.0 255.255.255.224

Указываем шлюз по умолчанию, который получит клиент DHCP:Cat_1(dhcp-config)#default-router 192.168.0.1

Присваиваем клиенту dns сервера:Cat_1(dhcp-config)#dns-server <IP_DNS_Server_1> <IP_DNS_server_2>

Задаём время аренды в днях:Cat_1(dhcp-config)#lease 14

Можно указать имя домена:Cat_1(dhcp-config)#domain-name workgroup_1

После этого выходим из режима конфигурации DHCP и исключаем ip адрес шлюза по умолчанию из DHCP пула:Cat_1(dhcp-config)#ex Cat_1(config)#ip dhcp excluded-address 192.168.0.1

Создаём логический интерфейс, который будет шлюзом по умолчанию для пользователей. Создаём сам интерфейс:Cat_1(config)#int Vlan500

Ставим IP адрес:Cat_1(config-if)# ip address 192.168.0.1 255.255.255.224

Для Cat_2 делаем по аналогии, используя в VLAN'е 500 сеть 192.168.1.0 255.255.255.224 После этого пользователи DES_1 и DES_2 будут получать адреса по DHCP.

OSPF — Open Shortest Path First OSPF — удобный протокол динамической маршрутизации с учётом состояния каналов. Он позволяет составить полную схему сети, а затем выбрать на основе этого оптимальный маршрут. Функционирование основано на получении данных о состоянии сетевых связей или каналов. Подробное описание есть в википедии. Мы будем использовать именно этот протокол.В реальной сети каждое ядро содержит area 0 (для связи с другими ядрами) и несколько других зон, в которые входят узлы уровня распределения. Эти узлы в пределах одной зоны удобно объединять в кольца, благодаря чему будет резерв и оптимальная маршрутизация. Например, это может выглядеть так:

Определим зоны в нашей сети:

Настройка Core_1. Включим маршрутизацию:Core_1(config)# ip routing Core_1(config)# ip classless Core_1(config)# ip subnet-zero

Включим процесс OSPF и укажем proccess-id (берётся произвольно, в нашем случае — 111):Core_1(config)#router ospf 111

Укажем сети для каждой из зон, в которые входит Core_1 (надо использовать инверсию маски):Core_1 (config-router)# network 10.0.0.0 0.0.0.7 area 0 Core_1 (config-router)# network 10.10.0.0 0.0.0.7 area 10

Обычно прописывают ещё вручную Router-id (идентификатор маршрутизатора), указывая при этом IP адрес этого маршрутизатора. Если этого не делать, то Router-id будет выбран автоматически.

На Core_2 делаем всё точно также как и на Core_1.

При настройке Cat_1 включаем также маршрутизацию и процесс ospf с id 111. Указываем сеть 10.10.0.0 255.255.255.248 в area 10:Cat_1(config)# ip routing Cat_1(config)# ip classless Cat_1(config)# ip subnet-zero Cat_1(config)#router ospf 111 Cat_1(config-router)# network 10.10.0.0 0.0.0.7 area 10

Необходимо указать редистрибьюцию сети для DHCP (она в int Vlan500) в этот процесс ospf. Делается это командой:Cat_1(config-router)# redistribute connected metric 5 metric-type 1 subnets

5 — это метрика для перераспределённого маршрута 1 – это тип внешней метрики – OSPF

После этой команды все сети в VLAN'ах Cat_1 будут доступны через ospf. Редистрибьюцию пользовательских сетей DHCP также можно сделать через route-map и access-list или целиком указать в network x.x.x.x x.x.x.x area x. Всё это зависит от того, как и что нужно анонсировать в маршрутизации по сети.Cat_2 настраиваем аналогично, только в area 10 надо указать network 10.20.0.0 0.0.0.7

По сути, теперь мы имеем работающую сеть, в которой пользователи с разных коммутаторов уровня доступа смогут обмениваться трафиком.

STP — Spanning Tree Protocol STP – протокол связующего дерева, предназначен для избавления от ненужных циклов трафика и используется для построения резервов по L2. Протокол работает следующим образом:- на сети выбирается root bridge

- все не root узлы вычисляют оптимальный путь к root bridge, и порт (через который проходит этот путь) становится root port

- если путь к root bridge проходит через какой то узел, то такой узел сети становиться designated bridge и порт соответственно designated port

- порты, участвующие в дереве stp и не являющиеся root или designated блокируются

Сделаем кольцо следующего вида:Cat_3 и Cat_2 находятся в одной area, работая по VLAN'у 20 и соединены непосредственно друг с другом для резерва по L2. На Core_2, Cat_2 и Cat_3 включаем rapid-pvst. Rapid-Per-VLAN-Spanning Tree позволяет строить дерево на каждый VLAN отдельно.Cat_1(config)#spanning-tree mode rapid-pvst Указываем, что все существующие VLAN'ы должны участвовать в STP с приоритетом этого узла. Чтобы Core_2 был root bridge, ему надо поставить priority меньшее чем у Cat_3 и Cat_2, у которых в свою очередь priority может быть одинаковым.Core_2:Core_2(config)#spanning-tree vlan 1-4094 priority 4096

Cat_3:Cat_3(config)#spanning-tree vlan 1-4094 priority 8192

Cat_2:Cat_2(config)#spanning-tree vlan 1-4094 priority 8192

После этого Core_2 станет root bridge, а один из портов Cat_3 или Cat_2 заблокируется для передачи трафика по VLAN'у 20 в сторону Core_2. Если необходимо указать, чтобы определённый VLAN не участвовал в STP, то делается это такой командой:no spanning-tree vlan <имя_VLAN'а>

Следует заметить, что BPDU пакеты Cisco и D-Link, при помощи которых строится STP, не совместимы между собой, поэтому stp между оборудованием этих двух производителей скорее всего построить будет очень затруднительно.

SNMP — Simple Network Management Protocol SNMP – протокол простого управления сетью. При помощи него как правило собирается статистика работы оборудования, и он часто используется при автоматизации выполнения каких-либо операций на этом оборудовании. На узлах всех уровней определим community, которое определяет доступ к узлу на read или write по этому протоколу, при условии, что это community совпадает у источника и получателя.На Cisco: Read — snmp-server community <название_snmp_community> RO Write — snmp-server community <название_snmp_community> RW Название snmp_community чувствительно к регистру.

На всех узлах ядра и распределения выполняем эти команды:Core_1(config)# snmp-server community CISCO_READ RO Core_1(config)# snmp-server community CISCO_WRITE RW

На D-link: Удаляем всё дефолтное:delete snmp community public delete snmp community private delete snmp user initial delete snmp group initial delete snmp view restricted all delete snmp view CommunityView all

Создаём community на read — DLINK_READ и на write — DLINK_WRITE:create snmp view CommunityView 1 view_type included create snmp group DLINK_READ v1 read_view CommunityView notify_view CommunityView create snmp group DLINK_READ v2c read_view CommunityView notify_view CommunityView create snmp group DLINK_WRITE v1 read_view CommunityView write_view CommunityView notify_view CommunityView create snmp group DLINK_WRITE v2c read_view CommunityView write_view CommunityView notify_view CommunityView create snmp community DLINK_READ view CommunityView read_only create snmp community DLINK_WRITE view CommunityView read_write

ACL — Access Control List Списки контроля доступа – это условия, которые проходят проверку при выполнении каких-либо операций. ACL используется в связке со многими протоколами и сетевыми механизмами, фильтруя трафик на интерфейсах и протоколах NTP, OSPF и других.Создадим правило для закрытия доступа из пользовательской сети Cat_1 (192.168.0.0 255.255.255.224) в сеть Cat_2, которая находится в VLAN'е 500:Cat_2(config)#ip access-list extended Access_denided_IN Cat_2(config)#deny ip 192.168.0.0 0.0.0.31 any Cat_2(config)#deny udp 192.168.0.0 0.0.0.31 any

Как видите, в extended access листах используется инверсия маски. После создания списка доступа его необходимо применить на нужном интерфейсе:Cat_2(config)#int Vlan500 Cat_2(config-if)# ip access-group Access_denided_IN in

Тем самым запретив на int vlan500 Cat_2 входящий трафик ip и udp от 192.168.0.0 255.255.255.224 на любой адрес.

NTP — Network Time Protocol Cisco: Синхронизация внутреннего времени узла с внешним сервером (можно использовать несколько серверов): ntp server <IP вашего NTP сервера>Указание часового пояса (GMT +3):clock timezone MSK 3

Начальная и конечная дата перехода на летнее время:clock summer-time MSK recurring last Sun Mar 2:00 last Sun Oct 3:00

Эти команды следует выполнить на всех узлах сети, либо указать на роутере ядра ntp master и остальные узлы синхронизировать с ним.

Также можно указать время вручную:clock set 18:00:00 20 Feb 2011 Но это делать крайне не рекомендуется — лучше использовать NTP.

D-Link: Используем SNTP – более простая версия NTP.

Включаем SNTP:enable sntp

Указание часового пояса (GMT +3):config time_zone operator + hour 3 min 0

Задаём NTP сервера:config sntp primary <IP вашего NTP сервера_1> secondary <IP вашего NTP сервера_2> poll-interval 600

poll-interval — интервал времени в секундах между запросами на обновление SNTP информации.

Начальная и конечная дата перехода на летнее время:

config dst repeating s_week 1 s_day sun s_mth 4 s_time 0:3 e_week last e_day sun e_mth 10 e_time 0:3 offset 60

Мы рассмотрели теорию трёхуровневой модели сети и некоторые базовые технологии, которые помогут в изучении таких сетей.

habr.com